PCI DSS Cloud Computing Guidelines – виконання потреб у хмарах

На початку лютого PCI Council опублікував новий документ, що описує основні особливості та підходи до захисту “хмарних” інфраструктур і оброблюваної в них інформації.

Документ був розроблений Cloud Special Interest Group , внаслідок активного і динамічного тренда щодо застосування ” хмарних ” технологій , у тому числі і у фінансово – банківському середовищі , а так же зонах відповідальності при дотриманні вимог PCI DSS .

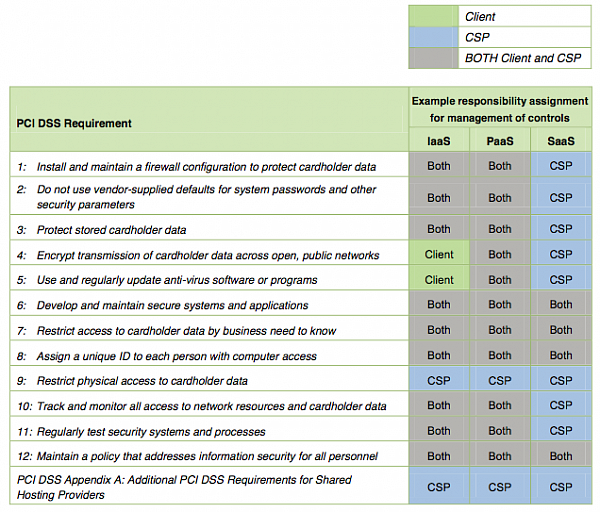

Він так само має кілька специфічних додатків , включаючи описи моделей застосування ” хмарних ” технологій і випливаючих з цього наслідків в частині дотримання вимог PCI DSS , матриця розподілу зони відповідальності між хмарним провайдером ( Cloud Service Provider – CSP ) і його клієнтами , опитувальник , що дозволяє швидше зорієнтуватися в частині виконання вимог в подібного роду інфраструктурах залежно від їх конфігурації .

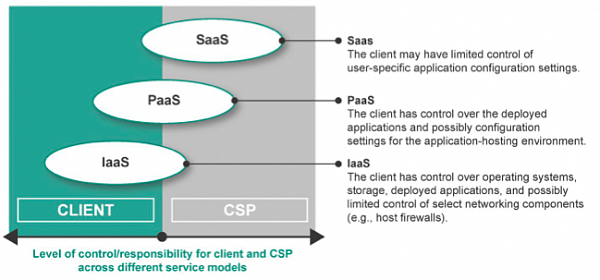

Документ вводить поняття трьох основних сервісних моделей , пов’язаних з ” хмарами ” :

– SaaS ( Software as a Service ) – можливість використання для клієнтів додатків , розміщених в інфраструктурі провайдера ;

– PaaS ( Platform as a Service ) – можливість клієнту розгортати додаток в контексті ” хмари ” , використовуючи мови програмування , бібліотеки , служби та сервіси , додаткові утиліти , що поставляються провайдером ;

– Infrastructure as a Service ( IaaS ) – надання можливості клієнту використовувати підсистеми зберігання , мережеву інфраструктуру , обчислювальні ресурси провайдера для розгортання і запуску своїх ОС , додатків , іншого роду програмного забезпечення в ” хмарній ” інфраструктурі.

За даними securitylab.ru

Недавні записи

- IBM відкриє доступ до суперкомп’ютера Watson для всіх

- Handle: блискавичне сортування вхідної пошти і керування завданнями і нагадуваннями

- Sqwiggle – система відеокомунікацій для команд , яка бореться з самотністю при віддаленій роботі

- Компанія CleanTalk завершила розробку програми для захисту сайту від спаму.

- Хмарні сервіси легко використовувати для поширення вірусів

Архів

- Листопад 2013 (3)

- Жовтень 2013 (1)

- Вересень 2013 (3)

- Серпень 2013 (4)

- Січень 2013 (7)

- Грудень 2012 (6)

- Листопад 2012 (8)

- Жовтень 2012 (4)

- Вересень 2012 (3)

- Серпень 2012 (4)

- Липень 2012 (3)

- Червень 2012 (10)

- Травень 2012 (7)

- Квітень 2012 (13)

- Березень 2012 (12)

- Лютий 2012 (6)

- Січень 2012 (15)

- Грудень 2011 (10)

- Листопад 2011 (11)

- Жовтень 2011 (10)

- Вересень 2011 (9)

- Серпень 2011 (14)

- Липень 2011 (16)

- Червень 2011 (21)

- Травень 2011 (4)

- Квітень 2011 (3)

- Березень 2011 (1)

- Лютий 2011 (3)

- Січень 2011 (2)

- Грудень 2010 (6)

- Листопад 2010 (1)

- Жовтень 2010 (6)

- Вересень 2010 (6)

- Серпень 2010 (5)

- Липень 2010 (8)

- Червень 2010 (11)

- Травень 2010 (9)

- Квітень 2010 (1)

- Березень 2010 (3)

- Лютий 2010 (3)

- Січень 2010 (5)

- Грудень 2009 (4)

- Вересень 2009 (2)

- Серпень 2009 (1)

- Травень 2009 (1)

- Квітень 2009 (1)

lambo-cbto-admin

lambo-cbto-admin